Menu

Menu

Menu

In de blog van enkele weken geleden hadden we het over phishing aanvallen en waarom we voorzichtig moeten zijn om verdachte e-mails te openen en waarom we niet zomaar op linken mogen klikken. Deze blog leunt sterk aan bij dit thema, vandaag hebben we het namelijk over man-in-the-middle-aanvallen in drie veelvoorkomende vormen!

Een man-in-the-middle-aanval is één van de oudste netwerk gebaseerde aanvallen. De aanval vereist steeds drie betrokkenen namelijk het slachtoffer, de organisatie waarmee het slachtoffer wil communiceren en de hacker die zichzelf figuurlijk tussen het slachtoffer en de organisatie plaatst.

Dit soort aanvallen stelt hackers in staat om data te onderscheppen, verzenden en ontvangen met als doel zo veel mogelijk geld te verkrijgen. Om deze reden zijn financiële instanties zoals banken het vaakst slachtoffer van MITM-aanvallen. De aanvallen gebeuren op zo’n subtiele manier dat slachtoffers zich pas bewust worden van de aanval wanneer de transactie is afgerond.

De hacker maakt hier gebruik van een geïnfecteerde software (malware) om gegevens van het slachtoffer te verkrijgen. We lazen in onze Phishing blog dat dit verschillende vormen kan aannemen en dat dit op verschillende toestellen kan worden geplaatst.

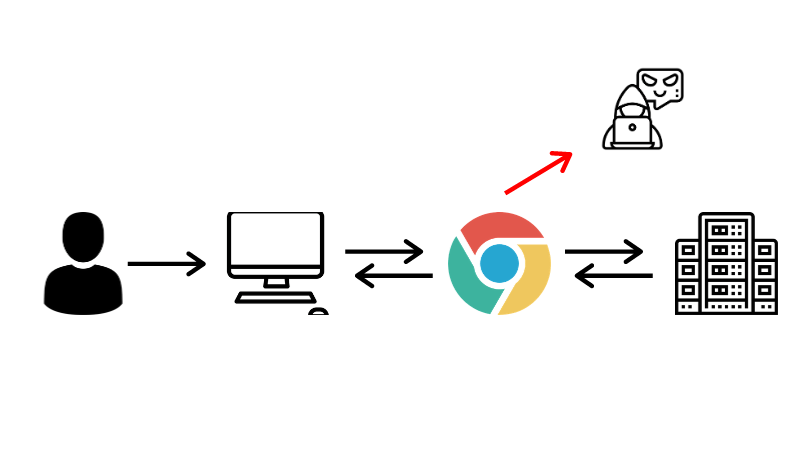

Maar hoe gaat dit nu eigenlijk in zijn werk? De hacker doet zich tijdens deze cyberaanval voor als een legitieme instantie en stuurt hier een boodschap rond uit, dit kan in verschillende vormen. Denk bijvoorbeeld maar aan een email, tekstbericht of chatbot. Wanneer je klikt op een link of bijlage, zal er Malware op het gebruikte toestel en in de browser worden geïnstalleerd.

Dit gebeurt op een subtiele manier en als slachtoffer heb je hier vaak niets van gemerkt. Wat je dus niet weet is dat de hacker vanaf dat moment toegang heeft tot alle data (communicatie) tussen het jou en de organisatie waarmee je communiceert.

In de meeste gevallen richten hackers zich tot grote organisaties waarbij instanties met veel geld een interessant doelwit vormen. Denk hierbij aan financiële instellingen of banken. Maar vergis je niet, het komt niet alleen voor bij grote bedrijven, maar kan ook een gewone burger zoals jij en ik treffen.

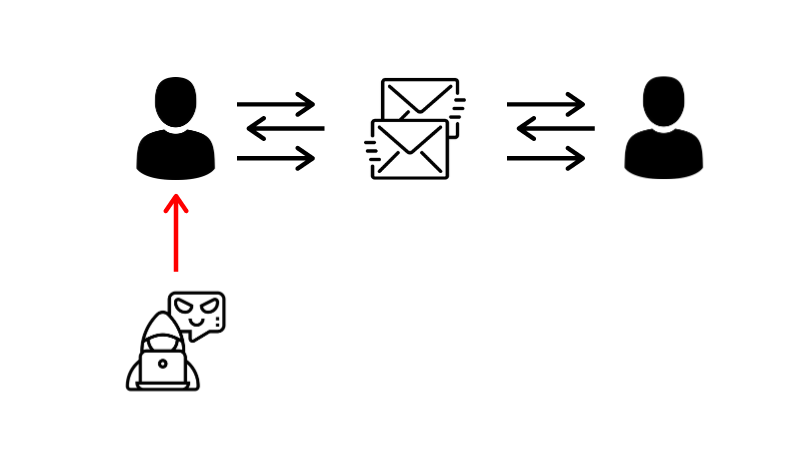

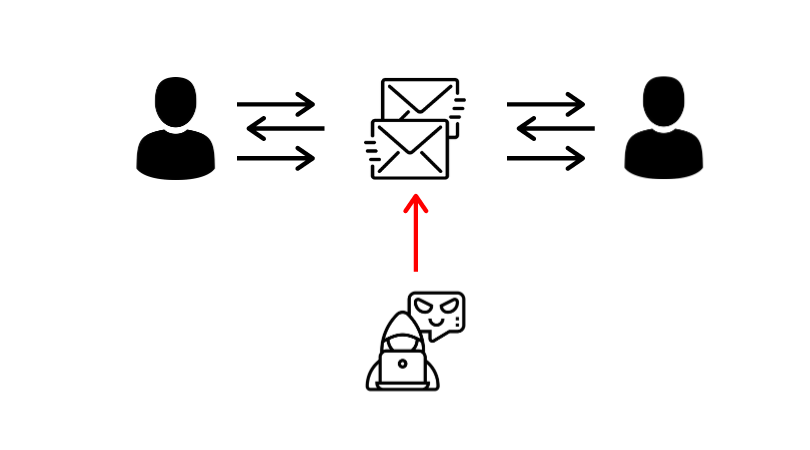

De benaming van de aanval geeft prijs dat het gaat om het hijacken van belangrijke e-mailaccounts. Ze volgen de communicatie om op het juiste moment te kunnen toeslaan. Innovatieve (en relatief goedkope) hack-tools stellen cybercriminelen in staat om onbeveiligde e-mailcommunicatie te volgen op basis van de juiste combinatie van woorden. Dit soort aanval doet zich in verschillende scenario’s voor.

Hierbij maakt hij gebruik van een vals e-mailadres om met potentiële slachtoffers te communiceren.

Vervolgens zorgen ze ervoor dat de gewenste informatie (geld of informatie) bij hun terecht komt.

Een groot deel van de MITM-aanvallen maakt gebruik van wifiverbindingen. Dit is een logisch gevolg van de huidige maatschappij. (Bijna) iedereen is vandaag online en gaat op openbare plaatsen vaak op zoek naar een openbaar netwerk. Dit type aanval kan zich op twee verschillende manieren voordoen.

De benaming geeft in dit geval al veel weg. De hackers maken gebruik van onveilige wifinetwerken die lijken op een netwerk waar u in het verleden al gebruik van heeft gemaakt. Het kan zelfs zijn dat er automatisch verbinding wordt gemaakt.

Om onbetrouwbare (onbeveiligde) netwerken op te zetten, maken hackers vaak gebruik van benamingen van gekende instanties of aantrekkelijke loktermen

Wil je jouw bedrijf beschermen tegen man-in-the-middle-aanvallen of wil je informatie over een ander aspect van cybersecurity? Neem dan contact op met de Security experts van ShieldIT!